掌握网络通信:使用Fiddler抓包分析Telegram

在当今数字化时代,即时通讯应用如Telegram承载着海量的个人信息与业务通信。对于开发者、安全研究人员或技术爱好者而言,理解这些应用背后的网络通信机制至关重要。Fiddler作为一款经典的HTTP/HTTPS抓包调试工具,能够帮助我们深入洞察Telegram的数据交换过程。本文将详细介绍如何配置Fiddler以捕获并分析Telegram的网络流量。

Fiddler与Telegram抓包的核心挑战

Telegram以其强大的端到端加密和隐私保护著称,这为网络抓包带来了天然挑战。其通信默认使用加密传输层安全协议,这意味着直接抓包通常只能看到加密的乱码数据。然而,通过正确配置Fiddler作为中间人代理,我们仍能解密和分析HTTPS流量,前提是在目标设备上安装并信任Fiddler生成的根证书。这个过程需要细致操作,任何步骤失误都可能导致抓包失败或安全风险。

逐步配置Fiddler抓包环境

首先,在电脑上启动Fiddler,进入"Tools > Options > HTTPS"选项卡,勾选"Capture HTTPS CONNECTs"和"Decrypt HTTPS traffic"。随后导出Fiddler根证书到桌面。接下来,将移动设备与电脑连接到同一局域网,在设备网络设置中手动配置代理,指向运行Fiddler的电脑IP地址和默认端口8888。最后,在设备浏览器中访问"http://[电脑IP]:8888"下载并安装证书。对于iOS设备,还需在设置中手动启用对根证书的完全信任。

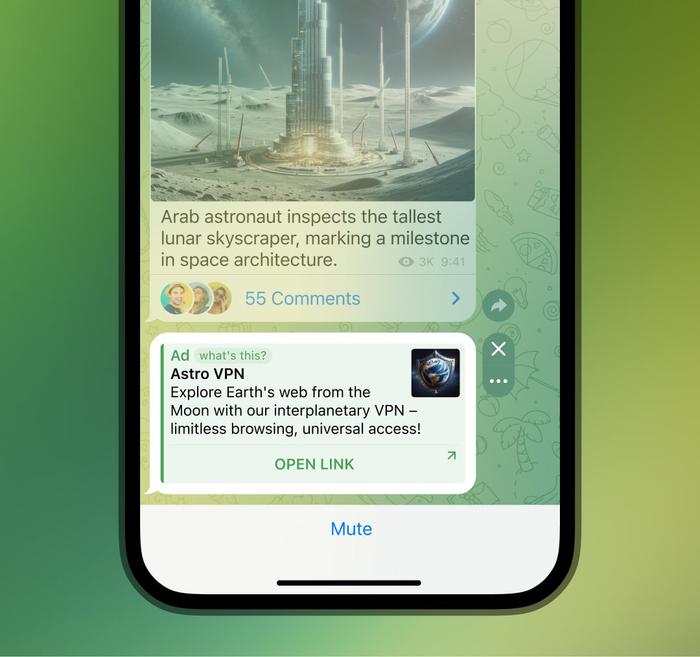

捕获与分析Telegram流量

配置完成后,打开Telegram应用进行任意操作——发送消息、接收文件或创建群组。此时Fiddler界面将实时显示捕获的数据包。通过筛选"telegram.org"或相关域名,可以聚焦Telegram专属流量。虽然消息内容因加密可能无法直接读取,但我们可以分析API端点、请求频率、数据包大小和响应时间等元数据。这些信息对于理解Telegram的通信协议、优化第三方集成或进行安全审计极具价值。

注意事项与道德边界

使用抓包工具必须恪守法律与道德底线。仅对您拥有合法权限的设备或账户进行分析,严禁窥探他人隐私。抓包过程中可能接触到敏感信息,务必妥善处理捕获的数据。此外,请注意某些Telegram功能可能使用额外加密层,导致部分内容无法解密。技术探索应当以增进知识、提升安全为目标,在合法合规的框架内负责任地使用工具。

通过Fiddler抓包分析Telegram,我们不仅能够学习现代即时通讯应用的架构设计,还能深化对网络安全与加密技术的理解。这个过程如同拥有一把数字显微镜,让我们得以观察虚拟世界中信息流动的精密脉络。掌握这项技能,将为您的技术工具箱增添一件强大而敏锐的利器。