Telegram 的秘密聊天:手机内存加密的深度解析

在即时通讯应用竞争日益激烈的今天,用户对隐私和安全的需求达到了前所未有的高度。Telegram 以其强大的加密功能而闻名,尤其是其“秘密聊天”模式。当我们在讨论“Telegram手机内存加密”时,核心指的就是这一功能及其在设备本地存储层面的保护机制。本文将深入探讨其工作原理、优势与局限。Telegram 的普通聊天采用基于云的存储,这意味着您的消息、图片和文件会经过加密后存储在 Telegram 的服务器上,方便您从多台设备无缝访问。然而,这种模式并非端到端加密,服务器在技术上有能力解密数据(尽管Telegram声称通常不会这么做)。而“秘密聊天”则完全不同,它是专为追求最高级别隐私的用户设计的。

“秘密聊天”的核心是端到端加密。它采用 MTProto 2.0 协议,加密密钥仅在对话双方的设备上生成和交换,Telegram 服务器无法访问。这意味着除了您和聊天对象,没有任何第三方——包括 Telegram 本身、黑客、甚至政府机构——能够解密你们之间的通信内容。这是保护数据传输过程安全的基础。

那么,至关重要的“手机内存加密”体现在何处?这指的是秘密聊天的内容在您手机本地存储时所受的保护。首先,秘密聊天的消息不会存储在 Telegram 的云服务器上,它们只存在于参与聊天的设备本地。其次,Telegram 为这些本地数据提供了额外的安全措施:1. 防转发与截图通知:您无法转发秘密聊天的消息,并且当对方截图时(在大多数移动设备上),您会收到通知。2. 自毁定时器:您可以设置消息在双方阅读后的一定时间(从1秒到1周)自动从双方设备上永久删除,这直接作用于本地存储,确保信息不会长期留存于手机内存中。

然而,我们必须清醒认识到其局限性。所谓的“内存加密”并非指您的整个聊天数据库被一个独立的、由您控制的密码实时加密(如同一些密码管理器或专用加密工具那样)。一旦您的手机被解锁,且 Telegram 应用处于运行或后台状态,这些数据在手机内存(RAM)中是解密可读的状态。如果您的设备本身没有启用全盘加密(如 iOS 的 Data Protection 或 Android 的文件级加密),并且攻击者能够物理接触您的设备,他们有可能通过特殊工具从存储芯片中提取出残留的数据碎片。此外,如果手机已 root 或越狱,安全风险会显著增加。

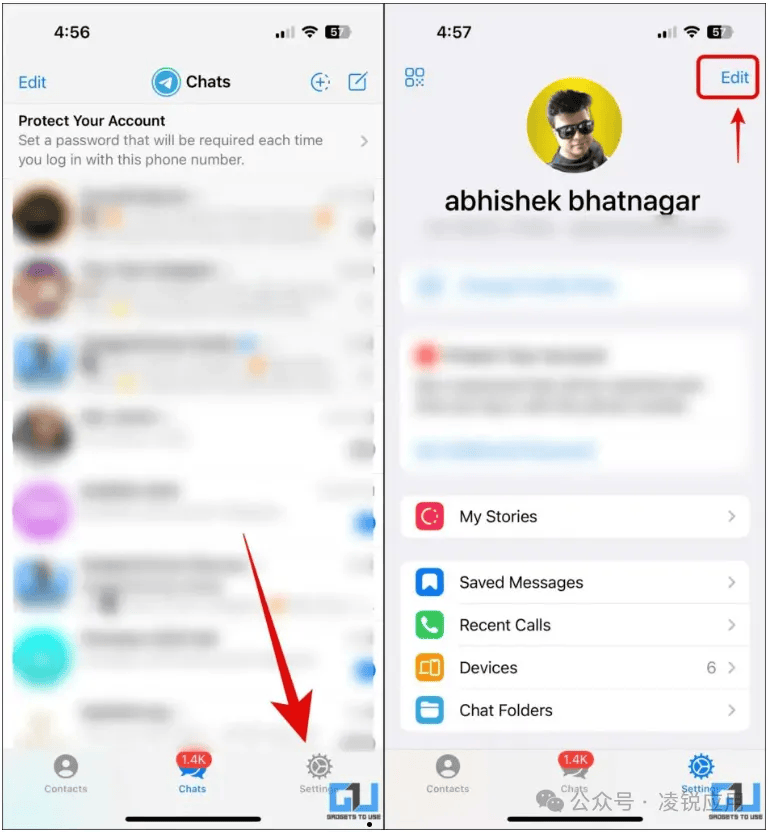

因此,要最大化 Telegram 秘密聊天的安全性,用户需要采取组合策略:始终启用设备本身的锁屏密码和生物识别验证;确保手机操作系统的全盘加密功能已开启(现代智能手机默认通常已开启);谨慎使用自毁定时器,及时清理敏感对话;并意识到没有任何单一工具能提供绝对安全,良好的安全习惯至关重要。

总而言之,Telegram 通过“秘密聊天”提供了强大的端到端通信加密和针对手机本地存储的增强保护功能(如自毁消息)。它极大地提升了隐私门槛,但用户仍需理解其保护边界,并将其作为整体数字安全策略的一环,而非唯一的解决方案。在隐私日益珍贵的时代,了解工具的工作原理与局限,是保护自身数字资产的第一步。