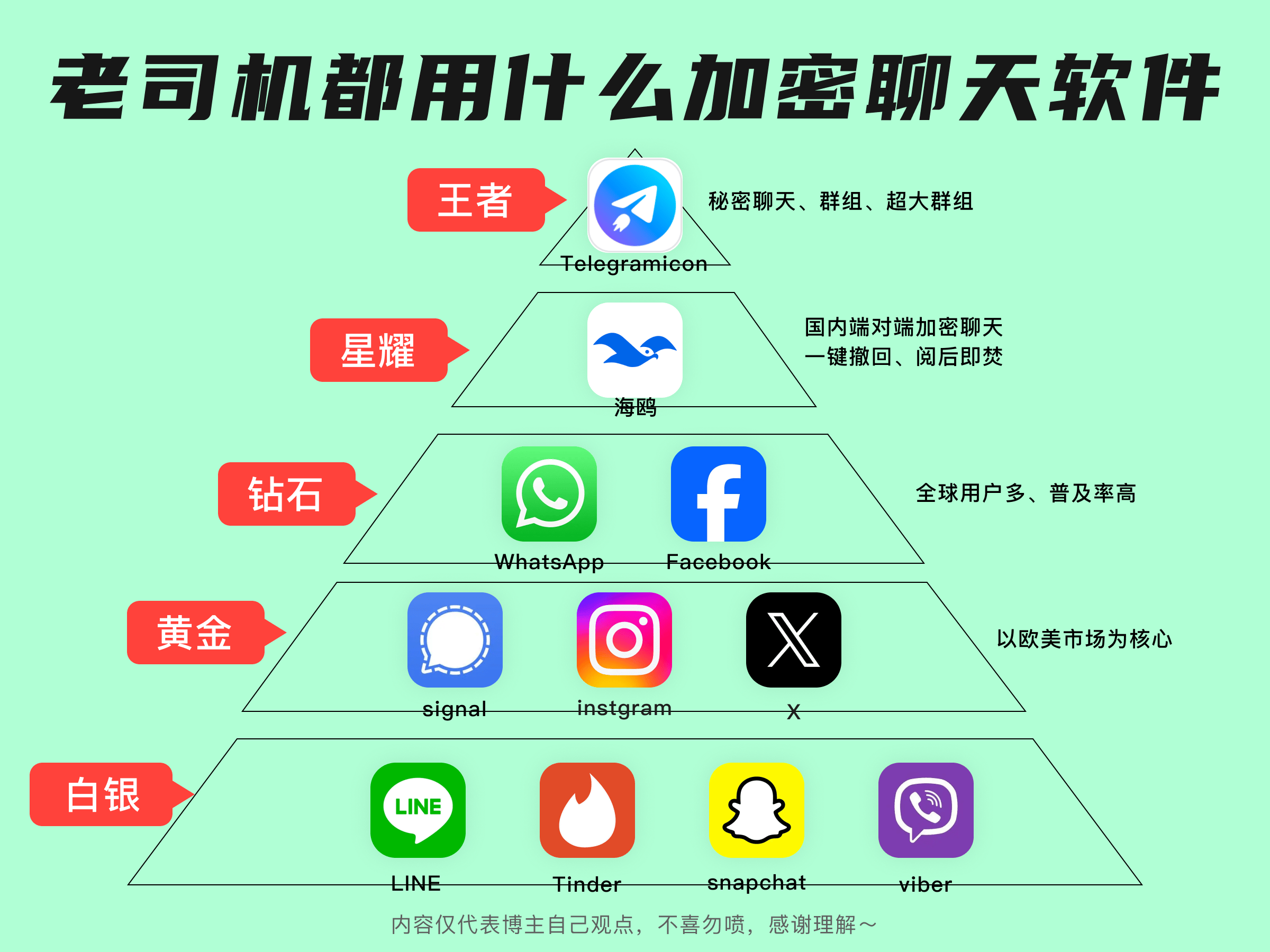

Telegram的隐私特性与执法协作:能“抓到人”吗?

在数字通信时代,Telegram以其强大的加密功能和隐私保护政策吸引了全球数亿用户。与此同时,一个常见的问题也随之浮现:**如果有人在Telegram上进行违法活动,执法机构能“抓到人”吗?** 答案是复杂且多层面的,它并非简单的“能”或“不能”,而是取决于技术、法律和具体情境的交织。

Telegram的核心隐私设计

Telegram提供两种主要聊天模式:普通聊天和“秘密聊天”。普通聊天采用客户端-服务器加密,消息存储在Telegram的服务器上,可以在多个设备间同步。而“秘密聊天”则采用端到端加密,密钥仅存在于通信双方的设备上,消息不会经过Telegram服务器存储,且可以设置自毁时间。此外,Telegram支持匿名注册(仅需手机号,而手机号本身可能非实名)、大规模群组和频道,这些特性都为用户身份和活动提供了相当程度的遮蔽。

执法机构如何可能介入?

尽管有加密保护,但在以下情况下,执法机构仍有可能追踪到违法者:

1. **用户失误与元数据**:加密保护的是消息内容,但“元数据”(如登录IP地址、设备信息、联系人列表、通话时间等)可能被记录。如果用户未使用VPN或Tor等工具隐藏IP,执法部门可通过合法程序向网络服务提供商索取IP记录,从而定位大致地理位置。

2. **非端到端加密聊天**:在普通聊天中,Telegram作为服务提供商理论上可以访问服务器上存储的消息内容。根据其隐私政策,Telegram通常不会向第三方提供数据,但**对于涉及恐怖主义等严重犯罪的调查,他们表示会配合司法机构的要求**。这意味着,在特定法律程序下,相关聊天记录可能被获取。

3. **社会工程与线下渗透**:执法部门可能通过卧底调查、诱捕行动或技术漏洞(如利用恶意软件入侵目标设备)等方式,从通信链条的终端——即用户设备本身——获取信息。一旦设备被物理或远程控制,加密保护便可能失效。

4. **国际协作与法律压力**:Telegram的服务器分布在全球各地。当违法行为涉及重大公共利益时,相关国家执法机构可能通过国际司法互助协议,向Telegram所在司法管辖区施加压力,要求其配合调查。

Telegram的官方立场与实际案例

Telegram官方一贯强调其对用户隐私的承诺,同时明确反对平台被用于犯罪。历史上,Telegram曾因拒绝向俄罗斯等国安全部门提供加密密钥而遭遇封禁,但也曾在一些极端情况下(如针对恐怖袭击的调查)提供有限协作。例如,过去在一些欧洲国家发生的恐袭事件后,调查人员曾通过Telegram上的公开频道或元数据找到线索。这些案例表明,在重大案件中,平台与执法部门之间存在一定的互动空间。

结论:风险与现实的平衡

总而言之,Telegram并非违法者的“法外之地”。虽然其加密技术为隐私设置了高墙,但**没有任何通信系统是绝对无法渗透的**。执法机构能否“抓到人”,取决于犯罪的性质、资源的投入、跨国协作的效率以及违法者自身的安全操作水平。对于普通用户而言,Telegram提供了强大的隐私工具;但对于试图利用其进行非法活动的人,他们面临的数字足迹风险依然存在。最终,在数字世界,真正的“匿名”极其困难,任何技术工具都无法完全消除因违法行为而带来的现实法律风险。